기기에서 실행중인 프로세스 목록 출력

frida-ps -U

-U : USB로 연결된 기기에 접속.

-D : Device ID로 기기에 접속.

-R : Remote Server(원격서버)에 접속

-H : Host의 Remote Server(원격서버)에 접속

pid후킹

frida -D 192.168.0.173:5555 -p 27402

frida -R 192.168.0.173:5555 -p 27402

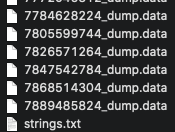

sudo -H python fridump.py -U -s -r apppos

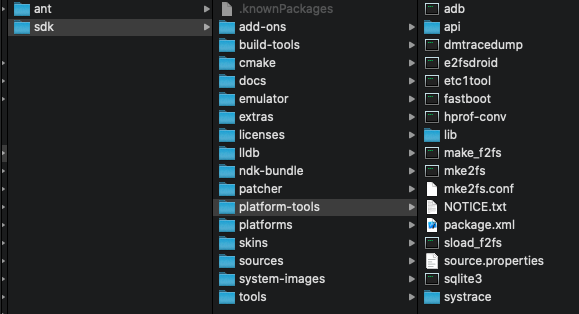

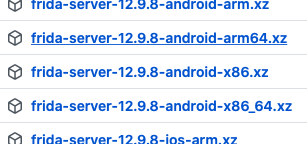

Frida-server다운로드

https://github.com/frida/frida/releases

cd Downloads

cd frida-server-arm

unxz frida-server-12.9.8-android-x86_64.xz

이름변경

frida-server

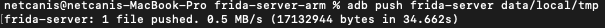

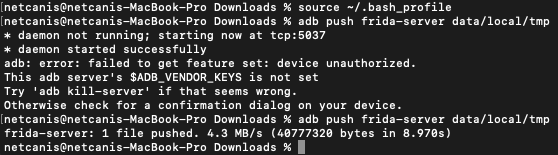

# frida server 복사

#adb push frida-server data/local/tmp

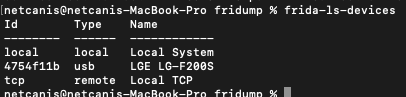

연결된 디바이스 목록 출력

adb devices

TCP로 접속 설정 (포트는 5555)

adb tcpip 5555

포트는 5555가 기본이고 adb tcpip 명령어를 통해 port를 바꿀수있다.

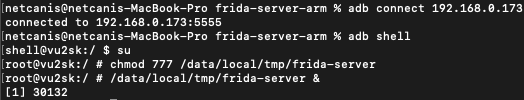

접속

adb connect 192.168.0.173

cd /Applications/NoxAppPlayer.app/Contents/MacOS/

ls

adb shell "getprop dhcp.eth0.ipaddress"

adb shell "/data/local/tmp/frida-server -l 10.0.2.15:21502 &"

frida-ps -H 127.0.0.1:21502

frida -H 127.0.0.1:21502 -f it.app.mobile -l "D:\frida-android-repinning_sa-1.js" --no-pause1

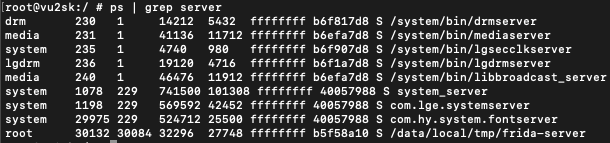

root@hammerhead:/data/local/tmp # ps | grep server

drm 187 1 20952 1856 ffffffff b6eea384 S /system/bin/drmserver

media 188 1 127024 10652 ffffffff b6f83384 S /system/bin/mediaserver

system 747 199 1898228 159416 ffffffff b6f832b8 S system_server

radio 1439 199 1491828 37264 ffffffff b6f832b8 S com.android.server.telecom

root 31228 31158 56184 31260 ffffffff b5eb6d9c S ./frida-server-12.9.8-android-arm

2020/07/11 - [Android/Rooting] - 안드로이드 Fridump 사용하기 (1/4)

2020/07/11 - [Android/Rooting] - 안드로이드 Fridump 사용하기 (2/4)

2020/07/11 - [Android/Rooting] - 안드로이드 Fridump 사용하기 (3/4)

2020/07/11 - [Android/Rooting] - 안드로이드 Fridump 사용하기 (4/4)

2020/05/19 - [iOS/Jailbreak] - Fridump 사용법 (1/4) - iOS디바이스 환경 구축

2020/05/19 - [iOS/Jailbreak] - Fridump 사용법 (2/4) - Mac OS X 환경 구축

2020/05/19 - [iOS/Jailbreak] - Fridump 사용법 (3/4) - 메모리 덤프

2020/06/12 - [iOS/Jailbreak] - Fridump 사용법 (4/4) - 결과물 바이너리 검색

'개발 > Android' 카테고리의 다른 글

| ERROR: Could not get unknown property 'com' for root project 'myApp' of type org.gradle.api.Project (0) | 2020.07.11 |

|---|---|

| error: cannot find symbol this.getWindow().setType(WindowManager.LayoutParams.TYPE_KEYGUARD); (0) | 2020.07.11 |

| 안드로이드 Fridump 사용하기 (3/4) (0) | 2020.07.11 |

| 안드로이드 Fridump 사용하기 (2/4) (0) | 2020.07.11 |

| 안드로이드 Fridump 사용하기 (1/4) (0) | 2020.07.11 |